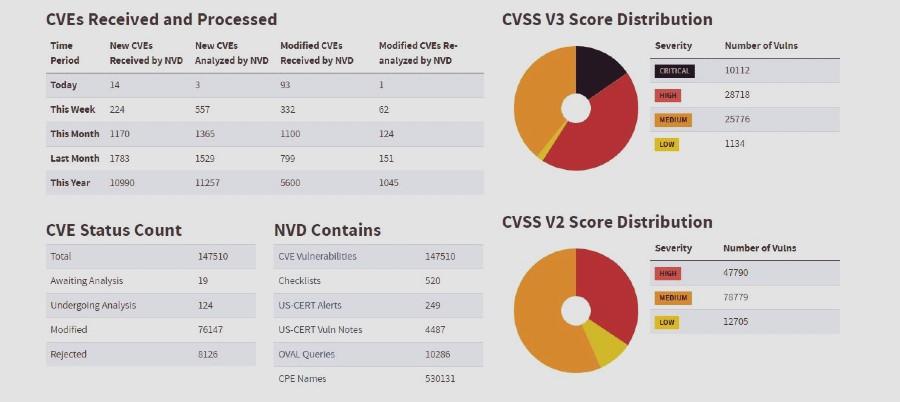

MONOGRÁFICO: Introducción a la seguridad informática - Vulnerabilidades de un sistema informático | Observatorio Tecnológico

II Simposio de Ciberseguridad Funcionarios Públicos | Presentación de Natalia Pérez, Analista Csirt - YouTube

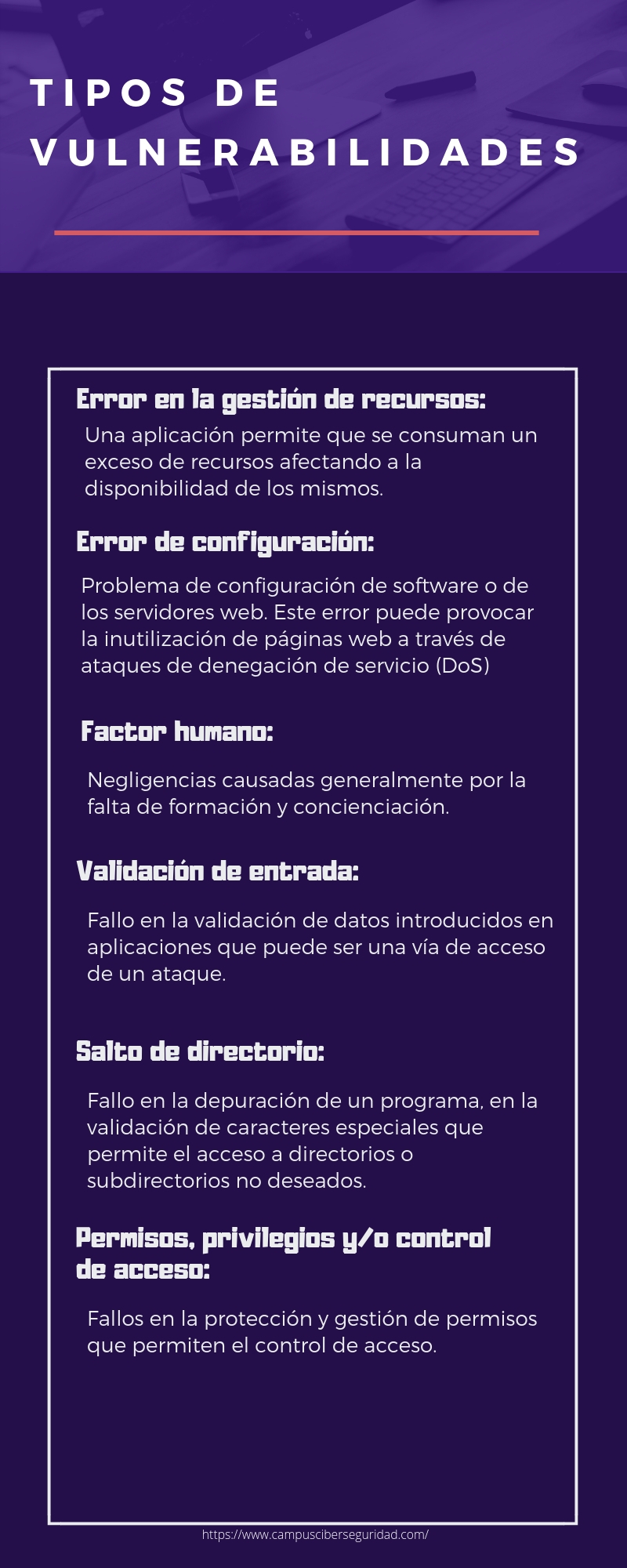

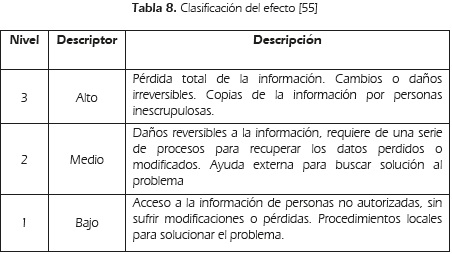

Aplicación de la Seguridad Informática.: B. CLASIFICACIÓN DE LOS PRINCIPALES RIESGOS DE LA SEGURIDAD INFORMÁTICA.

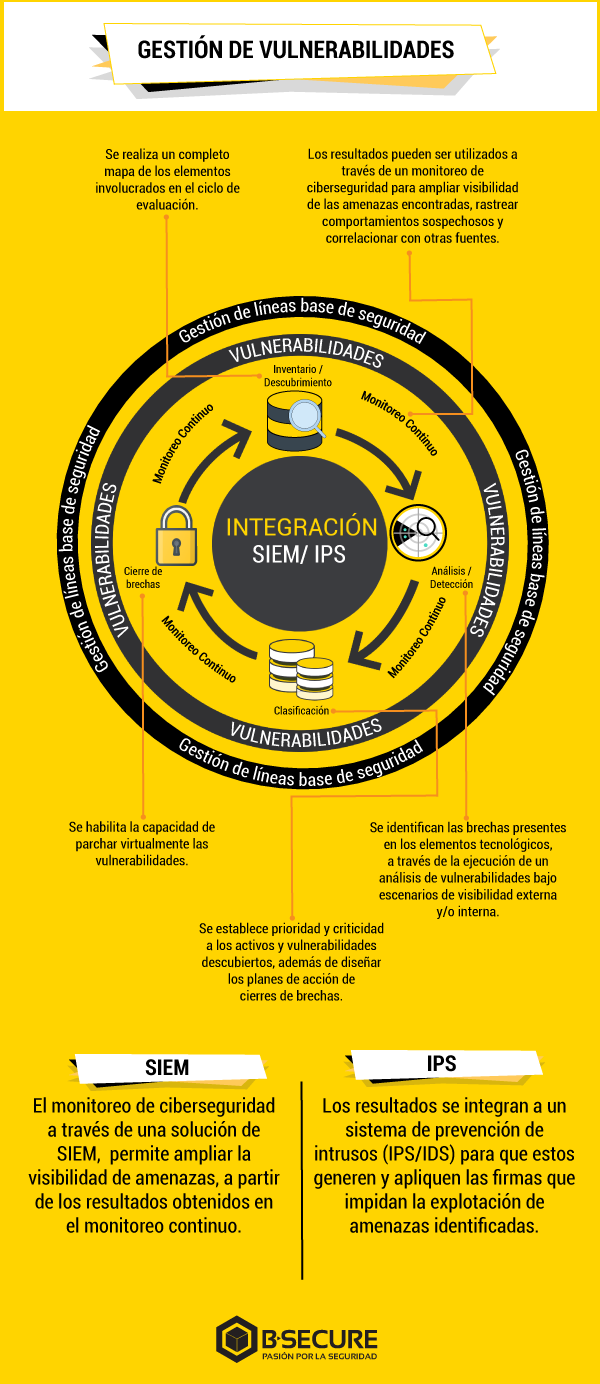

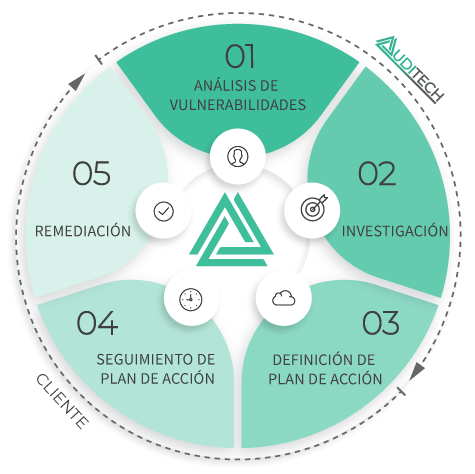

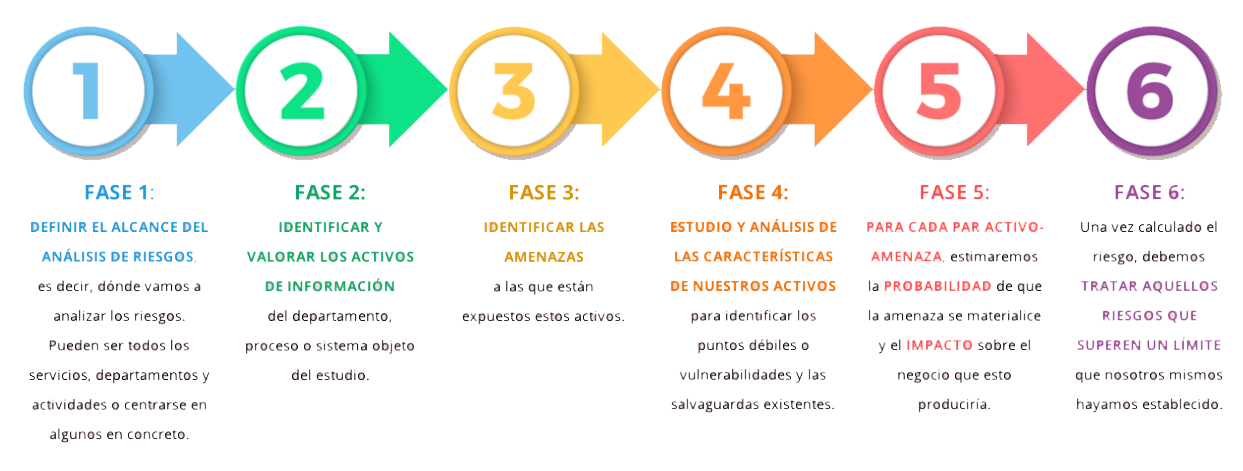

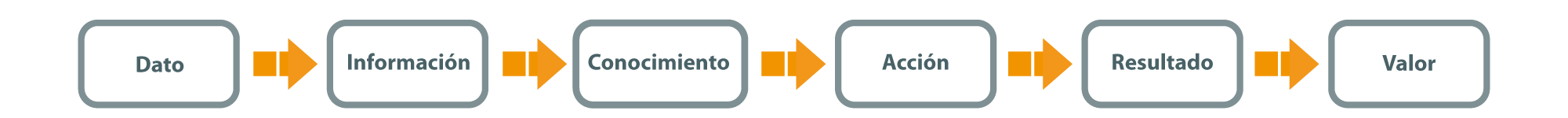

Pasos de un programa de gestión de vulnerabilidades - Ciberseguridad Informatica - Seguridad Informatica para Empresas